2023. 1. 1. 19:06ㆍPrograming Language/Linux

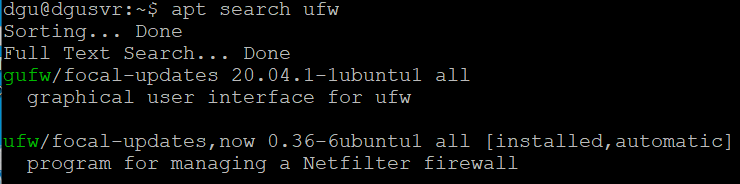

먼저 방화벽의 설치 존재를 위해 apt search ufw을 명령합니다.

확인해 보니 gufw, ufw가 설치된것을 확인할 수 있습니다.

[cf) gufw(그래픽방식방화벽), ufw(텍스트방식방화벽)]

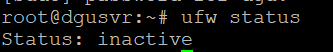

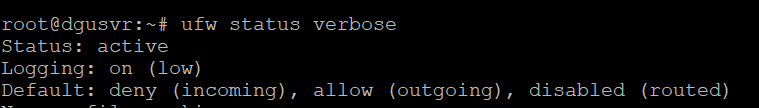

ufw status 명령을 통해 방화벽의 상태를 확인해보니 비활성화로 되어있습니다.

ufw enable 명령을 통해 방화벽을 활성화 시켜주었습니다.

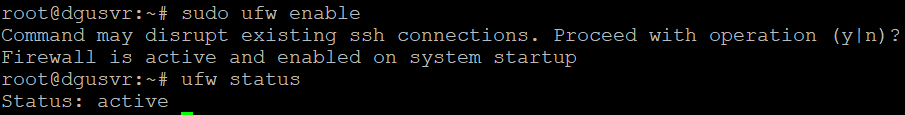

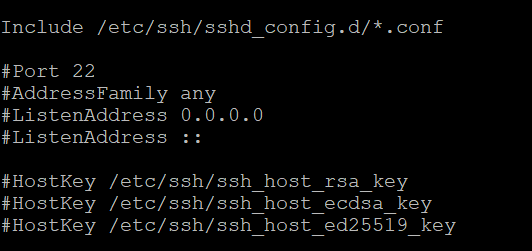

/etc/services로 가보면 서비스포트번호들을 확인할 수 있는데 잘 알고 있듯이 ssh 포트 번호가 22번포트로 연결이 되어있습니다. 각 서비스는 현재 putty원격접속 프로그램을 사용해서 ssh포트로 접속을 했습니다. 그런데 각각의 포트 서비스들은 자신의 환경설정파일에서 사용할 수 있는 환경을 정의 하기 때문에 실제 ssh 포트의 정보는 /etc/ssh/shhd_config에 있습니다. 만약 cofig에 설정된 포트번호가 다르면 ssh로 접속할때 충돌이 발생할 수 있으니 확인해보겠습니다.

확인해 보니 /etc/services에 설정된 포트번호와 일치하니 충동될일이 없을 것 같습니다.

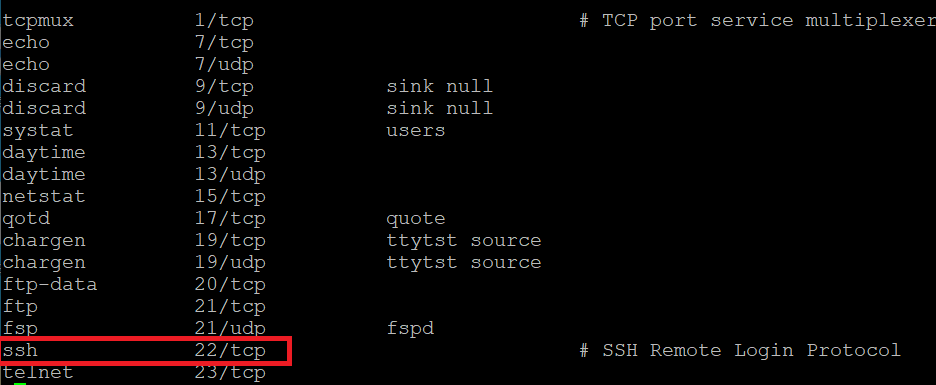

ufw에 설정된 기본 방화벽 정책은 들어오는 패킷에 대해서는 전부거부하고 나가는 패킷에 대해서는 전부 허가를 합니다.

방화벽 규칙 허용 명령어 규칙

-> ufw allow/deny <port> / <opt:protocool>

ex) ufw allow/deny 22 = ufw allow/deny ssh/tcp

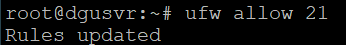

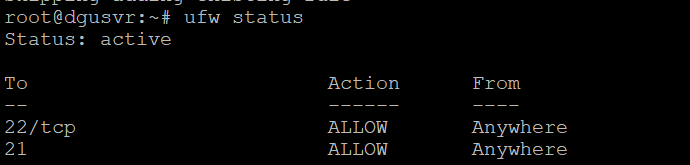

간단하게 ftp 포트인 21번을 허용하는 규칙을 추가하면 21번 포트허용 규칙이 추가된것을 확인할 수 있습니다.

cf) [삭제 = ufw delete allow 21(허용했던 명령어 그대로 입력)]

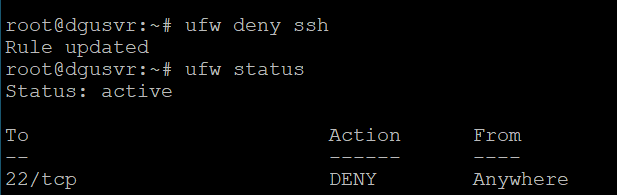

이번엔 22번 포트를 deny해보겠습니다. deny가 된다면은 재부팅시 putty를 통한 원격접속이 막히게 될 것 같습니다.

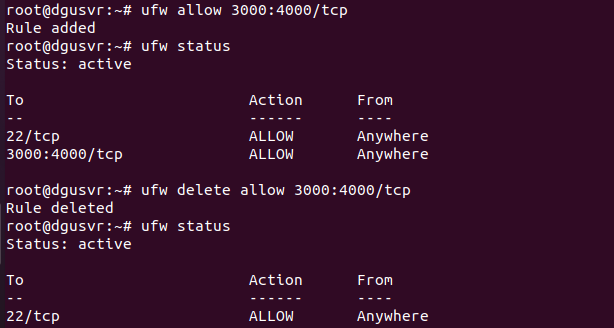

그 외에도 포트범위를 지정할 수 있는데

ufw allow/deny [시작포트번호]:[끝포트번호] 순으로 명령해주면 됩니다.

마찬가지로 삭제할때 포트허용한 명령 그대로 넣어주어야 됩니다.

'Programing Language > Linux' 카테고리의 다른 글

| about nmap[-sT] (0) | 2023.03.21 |

|---|---|

| modify repository file (0) | 2022.12.24 |

| transform to state ip (0) | 2022.11.22 |

| install korean language (0) | 2022.11.18 |

| related to root commands (0) | 2022.05.26 |