2023. 5. 20. 01:26ㆍSite/DVWA

# dir burster : OWASP 오픈 소스 프로젝트 일환으로 웹 서버에 관한 디렉토리, 파일 그리고 무차별 대입공격(Brute Force)를 테스트 하기 위한 도구[숨겨진 디렉토리를 찾아줌 ]

환경 구성을 위해 dvwa-start 실행

실행방법 : root 권한에서 dirbuster 입력하여 실행

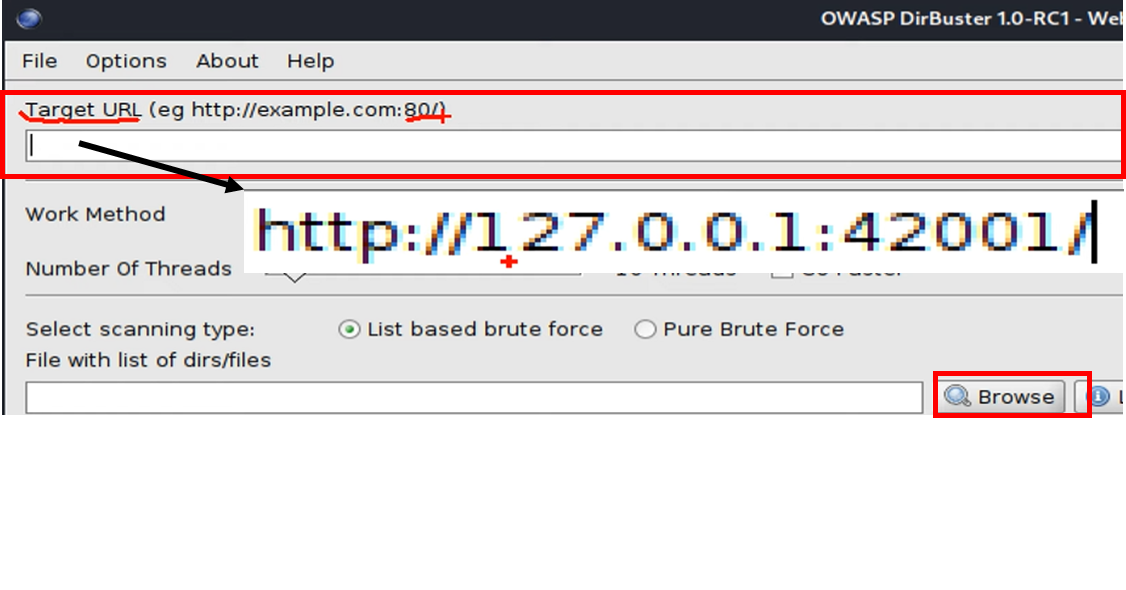

Target URL 부분에 공격대상 주소 /url 입력 http://127.0.0.1:42001/

Browse 버튼 클릭하고 경로설정

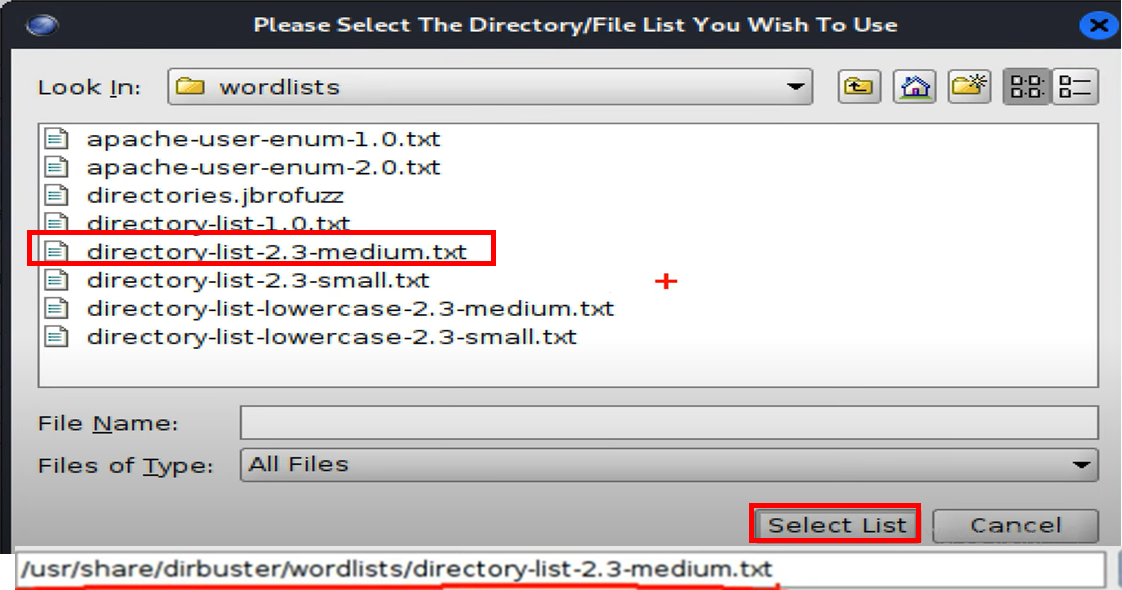

경로 /usr/share/dirbuster/wordlist

가장 많이 사용하는 medium.txt 파일 select

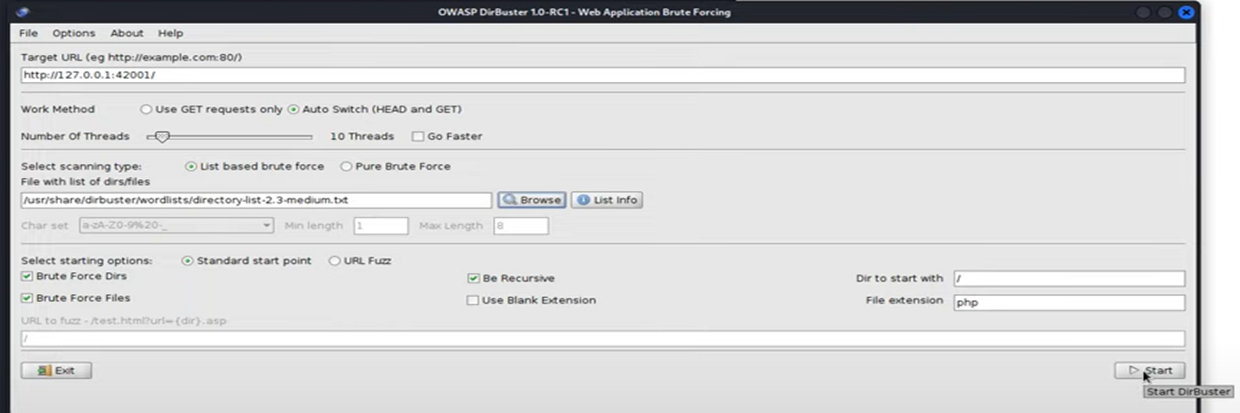

start 버튼으로 Dirbuster 실행

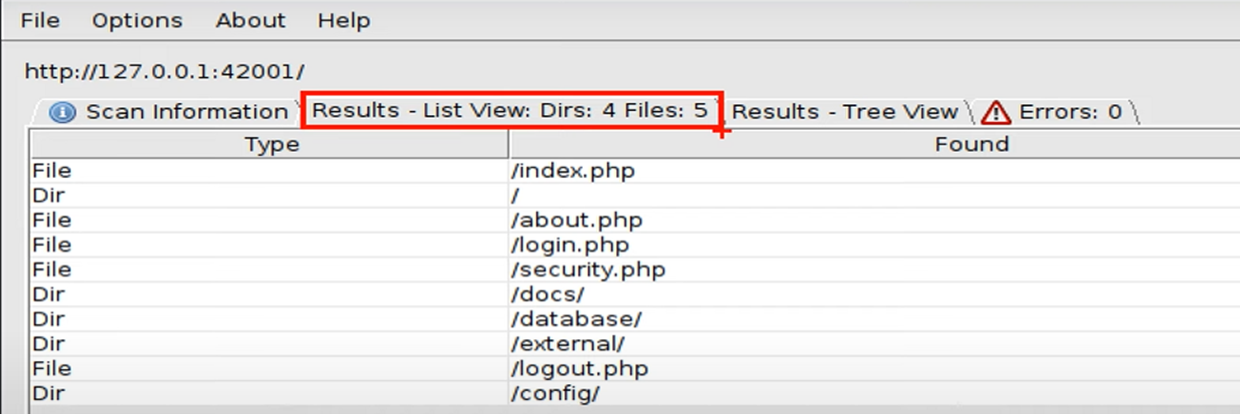

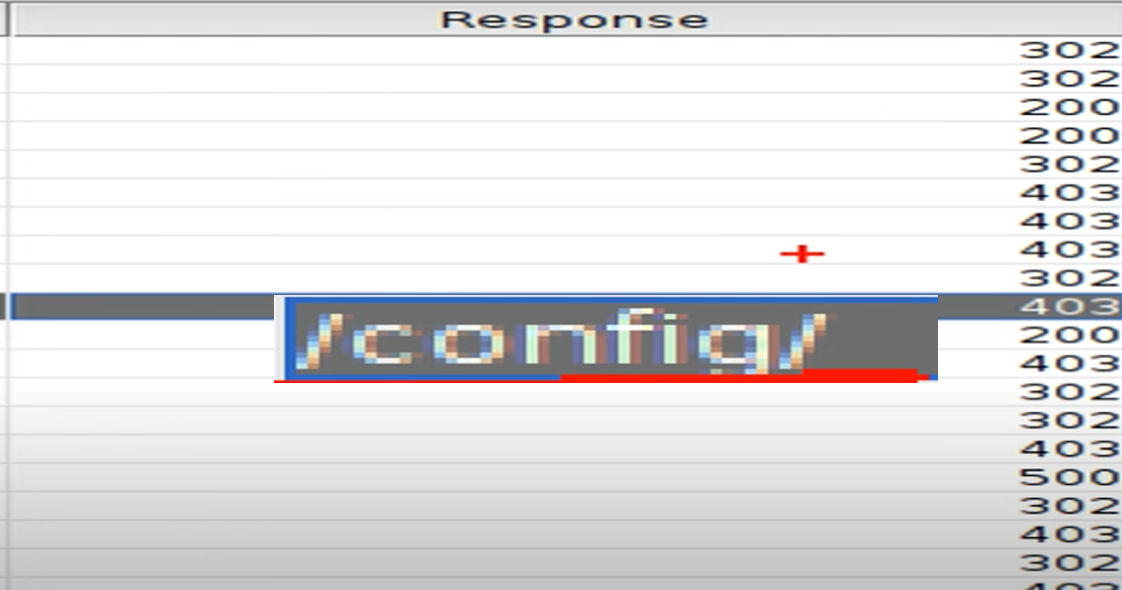

최상위 디렉토리부터 경로 탐색하여 Result 결과값에서 내용 확인

현재 경로의 디렉토리 및 파일 수 확인 가능함

403 response 에 /config 경로 확인

Url창에 입력하여 접근하니 권한이 없어

Forbidden으로 접근이 금지된 것을 확인 할 수 있음

도구가 없는 경우에도 임의의 경로를 입력하여

처리결과를 확인할 수 있으나 효율성이 떨어짐

cf)

디렉토리 리스닝 :

공개된 디렉토리를 찾는 취약점으로

개발과정에서 개발자가 지우지 못한 디렉토리, 페이지를 찾거나

민감한 정보가 포함된 페이지, 노출된 관리자 페이지를 찾기 위해 활용

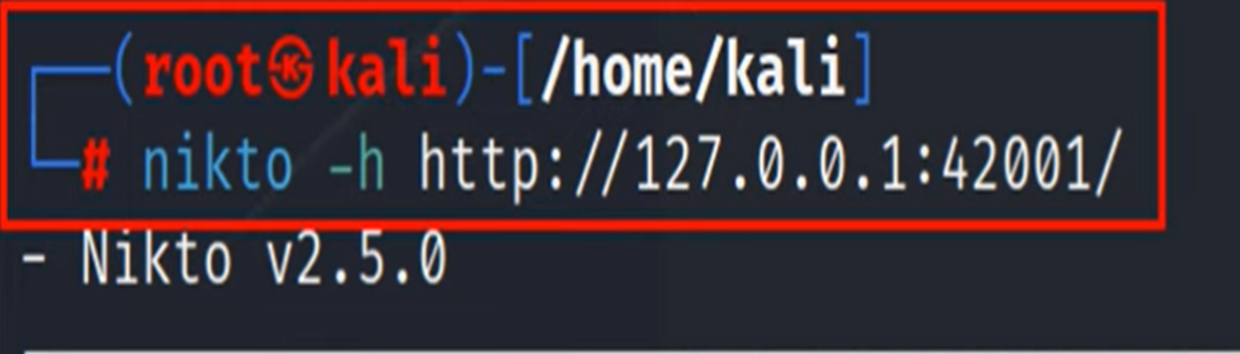

# Nikto : 오픈소스 기반의 웹 취약점 스캔도구로 약 6700개의 잠재적인 항목을 통해 취약점을 스캔함

Nikto 취약점 점검을 해주는 도구

host 나 url을 지정하여 사용함

ex) nikto –h http://127.0.0.1:42001/

# 특징

서버에 걸려있는 protection 설정 관련 내용을 모두 점검해줌

서버 버전 정보가 노출된 경우, 버전 정보 확인 가능

Get, post, delete, put 같은 메소드가 노출된 경우 해당 정보를 점검

접근하여 작업 가능한 게시판, 링크가 있는 경우 적용 가능한 공격에 대한 점검 가능

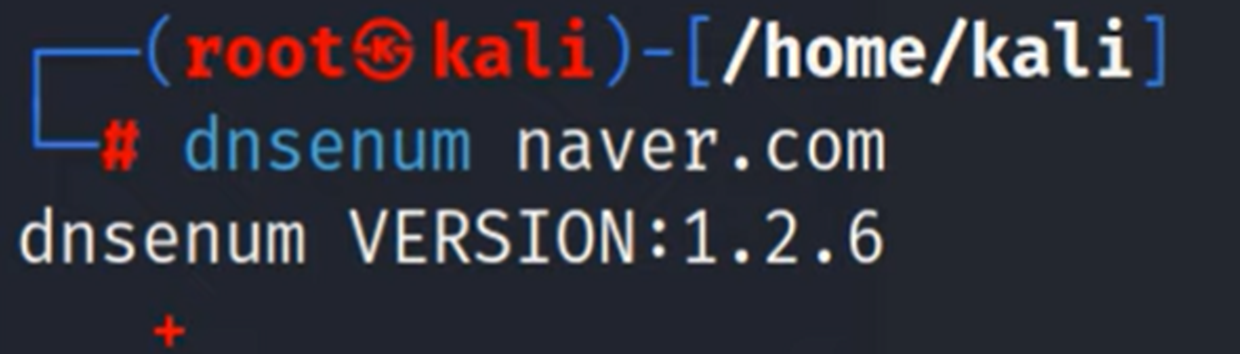

# dnsenum : dns 정보 수집 및 분석 도구 중 하나로, 오픈 소스로 제공되는 Perl 스크립트[숨겨진 서브도메인 찾을때]

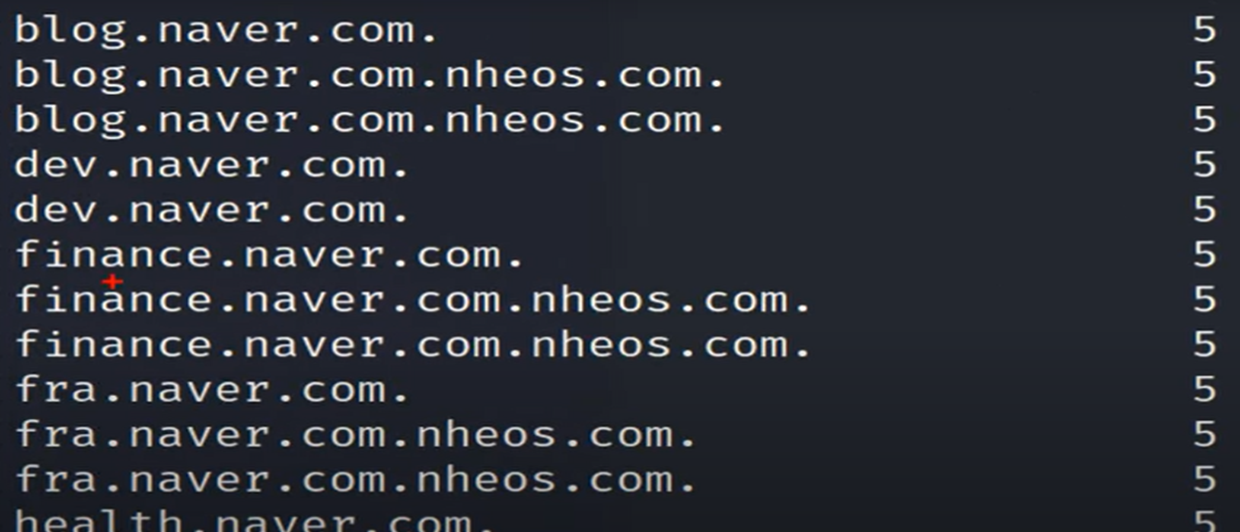

Naver.com 내의 하위 도메인 목록 확인

상단에 있는 txt파일을 변경하는 경우더 많은 단어(wordlist)를 포함할 수 있음

'Site > DVWA' 카테고리의 다른 글

| bruteforce attack (0) | 2023.05.18 |

|---|---|

| file upload (0) | 2023.03.08 |