2023. 3. 22. 23:05ㆍ기타/tools

Security Onion은 리눅스 기반의 네트워크 보안 모니터링[NSM] + 침입탐지시스템[IDS] 역할 을 할 수 있는 툴이다.

분석과 탐지의 툴을 각각 번거롭게 설치할 필요없이 시큐리티어니언은 수집, 분석, 탐지 시스템을 모두 통합하여 지원하는 장점을 가진다.

여기로 가면 다운로드 받을 수 있다.

https://securityonionsolutions.com/software

Security Onion Solutions

Security Onion and the tools we integrate are all open to the public, written by members of the cyber security community. Source code is available in GitHub for review by those interested in understanding how the system works, behind the scenes.

securityonionsolutions.com

# 시큐리티어니언 구조

| GUI기반 | 웹기반 | |||||

| 분석도구 | Sguil - Wireshark - NetworkMinet - Transcript |

Snorby(로컬) | Squert(원격) | ELSA(원격) | ||

| IDS엔진 & 수집도구 | Snort/Scuricata | Bro | OSSEC | ARGUS | Netsniff-NG | ETC |

| 우분투 | ||||||

NIDS 엔진 -> Snort + Scuricata(시그니처기반) / Bro(이상징후기반)

HIDS 엔진 -> OSSEC

수집도구 -> ARGUS(flowdata수집) / Neetsniff-NG(네트워크패킷전체를수집) / ETC

# Snort = 네트워크패킷을 수집하여 트래픽을 모니터링 하며 시그니처기반의 NIDS로 침입탐지를 문자열로 판단하여 침입탐지하여 침입여부를 결정한다.

# Snort Rule

------------> [트래픽흐름방향]

Action | Protocol | Src Port | Direction | Dst IP | Dst Port ( msg:"ooo"; content:''ooo"; sid:ooo;.......)

[헤더] [옵션]

대표적인 Rules

- ACTION

alert = 경고 + log

log = 패킷을 로그로저장

pass = 패킷무시

active = 경고발생후 다른 동적규칙 활성화

dynamic = Active옵션활성화

- PROTOCOL

tcp = tcp프로토콜에 적용

udp = udp프로토콜에 적용

icmp = icmp프로토콜에 적용

ip = ip프로토콜에 적용

- 옵션[일반옵션]

-> 규칙에 대한 정보제공, 검색하는 동안 영향 미치지x

msg = 해당 룰의 설명

sid = 룰번호

- 옵션[페이로드옵션]

content = 매칭할 문자열 지정

pcre = 문자열로 표현하기 어려운것들을 정규표현식을 이용하여 지정

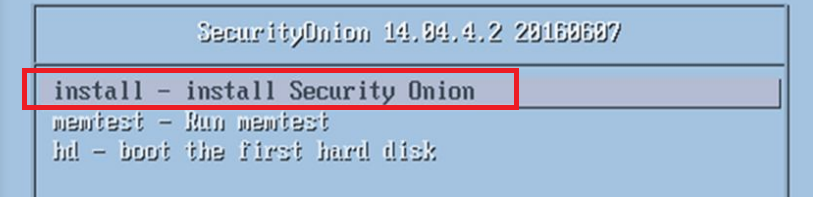

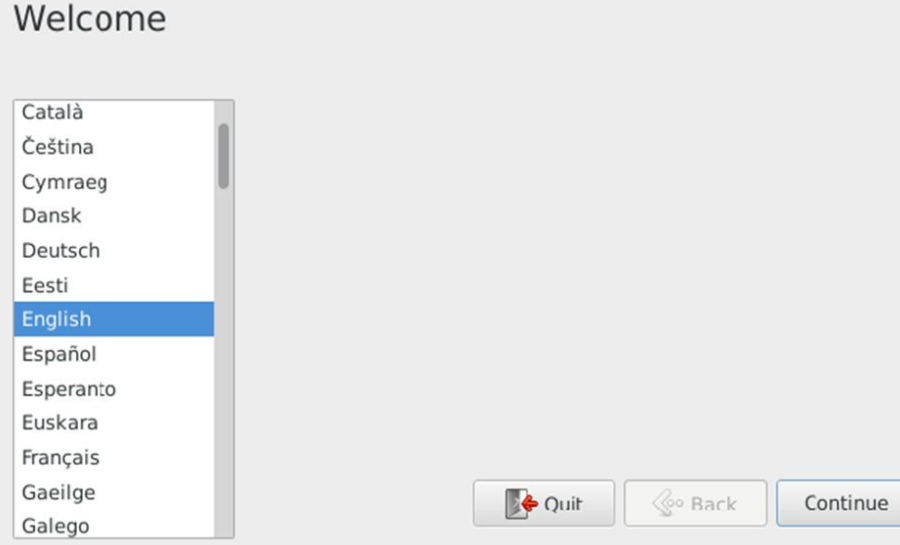

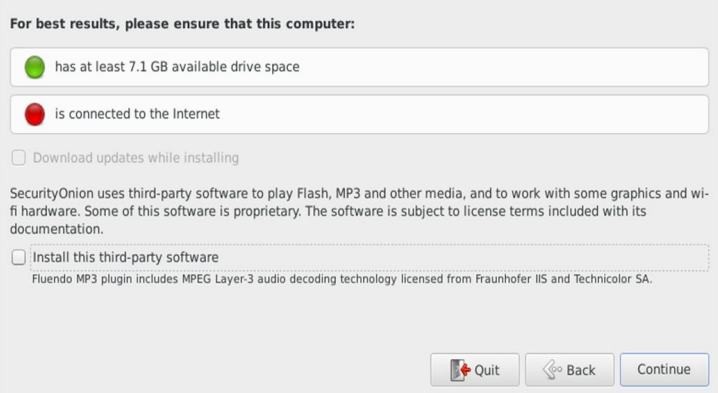

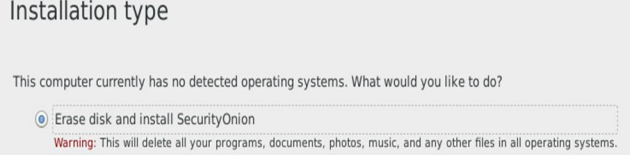

# NSM설치

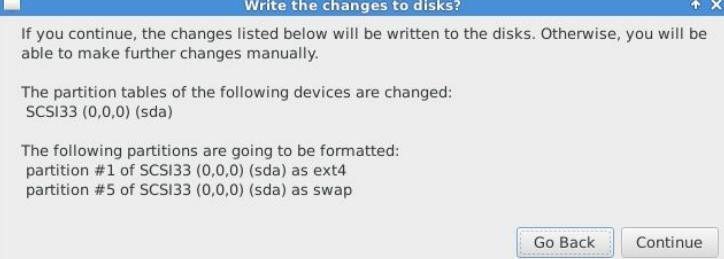

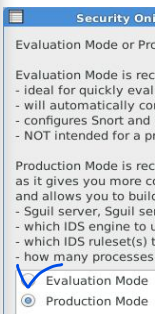

지역은 seoul, 키보드 English선택후

자신이 쓸 아이디 비밀번호 설정후 설치

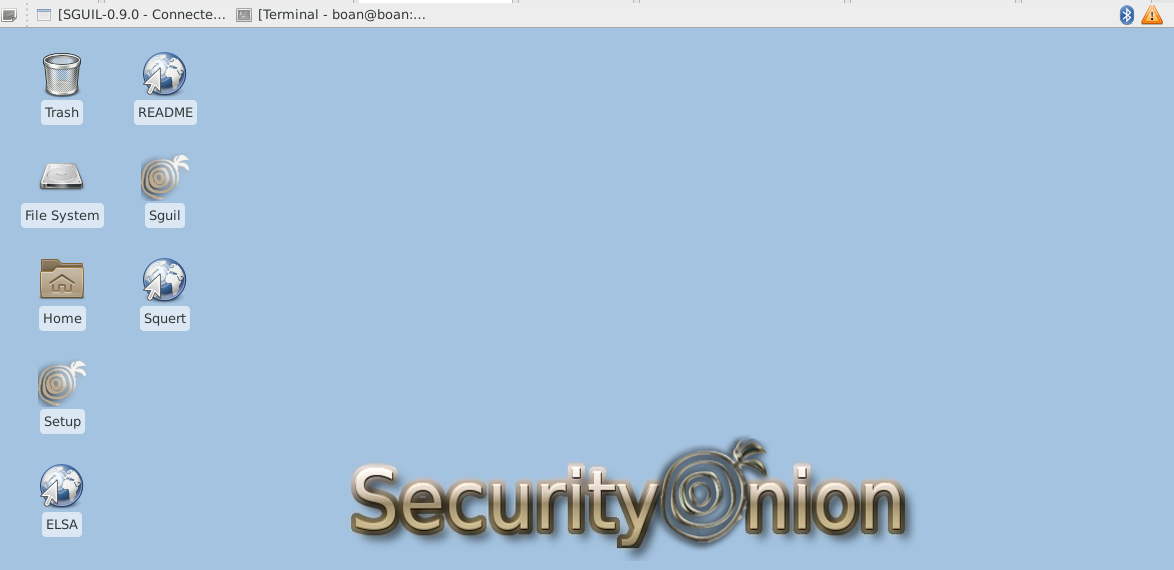

설치가 완료되면 위화면이 뜬다. 아까 시큐리티어니언 구조에서 본 Sguil, Squert, Setup, ELSA가 보인다.

Squert, ELSA는 원격, Sguil은 로컬이므로 해당 애플리케이션 마크가 다르다.

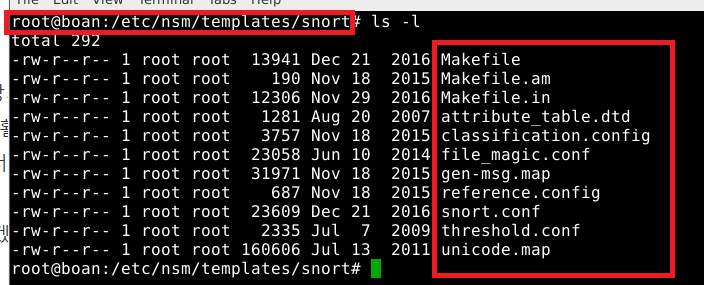

터미널을 열고 /etc/nsm/templates/snort로 이동하면 Snort의 설정파일이 보인다.

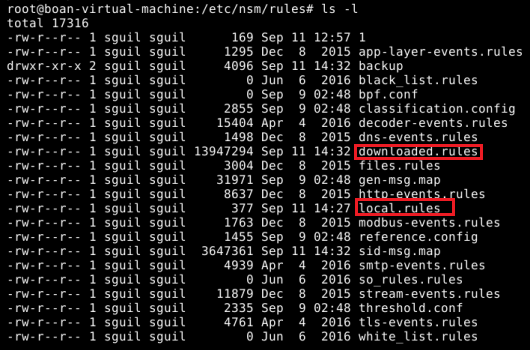

/etc/nsm/rules로 가면 Snort의 규칙파일들이 있다. downloaded.rulse파일은 시큐리티어니언에서 무료로 제공하는 룰들이다. 자신의 룰을 추가하고 싶다면 local.rules부분에다 룰을 넣어주고 rule-update를 해주면된다.

cf)

NSM

-> 약어그대로 Network Security Monitoring으로 모니터링을 해주는 툴이다. NSM은 IDS기능을 수행하면서 동시에 감시하고 분석을 할 수 있음.

IDS

-> 기존 방화벽으로 탐지할 수 없는 공격을 탐지할 수 있는 침입방지시스템

- HIDS = 시스템 내부의 로그팡리, 파일시스템수정사항, 사용자활동을 감시하고 악의적인 행위를 탐지

- NIDS = 네트워크상에서 일어나는 침입시도 탐지하고 외부에서 유입되는 패킷을 수집, 분석하여 악성패킷을 탐지

정말 기본적인 구성들만 살펴보고 배워서 연습좀해봐야겠다

조만간 망을 구축하여 시큐리티 어니언을 이용한 실습을 해봐야겠다...

'기타 > tools' 카테고리의 다른 글

| snort rule (0) | 2023.05.06 |

|---|---|

| Postman (0) | 2022.05.18 |

| about Wireshark (0) | 2022.04.11 |

| about Burp suite (0) | 2022.04.11 |