2022. 2. 19. 22:07ㆍSite/FTZ

Trainer5[goodluck]

- 서버의 정보를 수집하는 방법

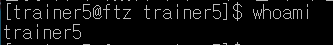

자신의 정보를 수집하기 위해서는 whoami을 입력합니다

이번챕터인 trainer5에서는 자신의 정보가 trainer5라고 나옵니다

id를 입력하면은 Userid, Groupid, groups순으로 자신의 구체적인 정보를 확인할수가 있습니다

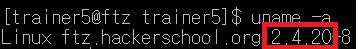

uname -a는 커널의 버전을 나타냅니다

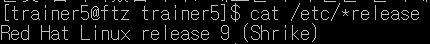

cat /etc/*release는 서버에 설치된 OS가 어떤 버젼인지 확인할수있습니다

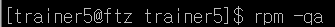

패키지의 정보를 얻기위해서는 rpm -qa를 입력합니다

해당 cpu의 정보를 확인하기 위해서는 cat /proc/cpuinfo를 입력합니다

*cat : 파일의 속내용을 화면에 보여줍니다[cat 파일이름]*

Trainer6[coffee]

- 패스워드파일분석방법

패스워드파일은 한서버를 사용하는 사용자들의 모든정보를 기록해 놓은 파일입니다

cat /etc/passwd를 입력하면 패스워드파일목록이 나옵니다

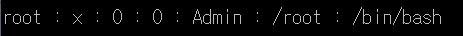

그 중 한줄을 가져와서 분석해보면은

: 기준으로 7개의 필드가 나누어져있다

1필드[root]는 서버에 로그인할 때 사용되는 아이디이다

2필드[x]는 패스워드가 적혀있는부분이다

*리눅스버전5.0까지 이부분에는 암호가 적혀져있었지만 해커들이 풀기 때문에 색다른 방법으로 패스워드를 싹다없애고 x라는 문자만 보여주며 사용자들의 패스워드만 모아서 새로운파일을 만들었고 그것은 /etc/shadow파일이다

*

3필드[0]는 숫자를 통해서 사용자를 판단한다

4필드[0]는 해당 사용자가 속해있는 그룹을 의미한다

5필드[Admin]은 사용자의 이름을 말해준다

6필드[/root]는 사용자가 로그인을 성공했을 때 기본적으로 위치하게 되는 디렉토리이다.

[root아이디로그인성공 ->/root에 자동으로들어감]

7필드는 사용자가 처음 로그인했을 때 실행되게하는 프로그램이다

다음시간에는 Trainer7에 대해서 알아보겠다

'Site > FTZ' 카테고리의 다른 글

| FTZ Trainer8 + FTZ Trainer9 (0) | 2022.02.20 |

|---|---|

| FTZ Trainer7 (0) | 2022.02.19 |

| FTZ trainer3 + FTZ trainer4 (0) | 2022.02.19 |

| FTZ Trainer2 (0) | 2022.02.19 |

| FTZ Trainer1 (0) | 2022.02.19 |